目录

什么是DDoS攻击?

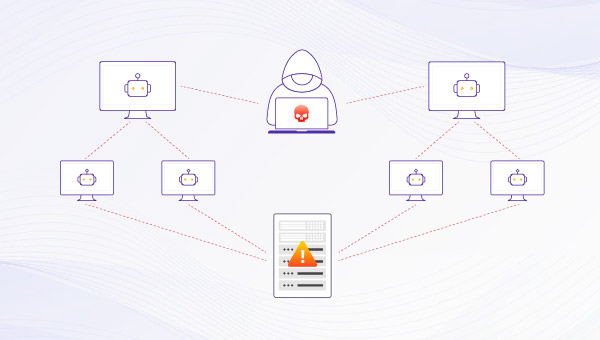

DDoS攻击,也称为分布式拒绝服务攻击,是一种旨在通过用流量淹没系统直至正常访问无法进行,从而中断在线服务的网络威胁。攻击者并非依赖单一来源,而是协调来自大量被入侵设备(僵尸网络)的流量,同时向同一目标发送请求。由此产生的流量激增会耗尽带宽和服务器资源,最终阻止服务响应合法用户。

DDoS攻击的类型

DDoS攻击通常根据其旨在压垮的网络层级进行分组。最广为认可的DDoS攻击类型分为三类:

-

容量耗尽型DDoS攻击通过大规模流量淹没带宽来压垮网络容量,从根本上阻止流量到达后端系统。

-

协议型DDoS攻击通过滥用连接的建立和维护方式来耗尽服务器资源,而非依赖纯粹的流量大小。

-

应用层DDoS攻击,通常被称为第7层DDoS攻击,直接针对应用程序,用大量与正常用户行为极为相似的HTTP请求压垮服务。

每种DDoS攻击类型都以不同的方式破坏可用性,这直接影响着DDoS攻击的演变方式。

DDoS与DoS攻击:主要区别

拒绝服务攻击 使用来自单一来源的流量压垮服务,而 DDoS攻击 则同时利用许多被入侵的设备施加同样的压力。

其区别在于规模、流量来源以及检测和遏制的难易程度:

| 维度 | DDoS | DoS |

|---|---|---|

| 流量来源 | 众多被入侵的设备 | 单一设备 |

| 攻击规模 | 庞大且分布式 | 有限 |

| 检测难度 | 高得多 | 相对较低 |

| 对可用性的影响 | 广泛且持久 | 短暂且局部 |

DDoS攻击是如何工作的?

DDoS攻击通过协调来自多个来源的流量来压垮单个目标。攻击者通常首先组建一个由被入侵设备组成的网络,并指令它们同时向同一服务发送请求。每个设备可能只产生少量流量,但它们共同产生的流量规模是目标服务器无法有效处理的,导致合法用户无法连接。

一旦流量到达目标,网络协议栈的不同层级会受到不同程度的影响,从网络层的带宽饱和,到传输层的连接耗尽,再到应用层的请求处理压力。

某些DDoS攻击依赖纯粹的流量大小,例如用放大后的数据包淹没带宽的容量耗尽型攻击,这些攻击通常涉及滥用开放的DNS服务器响应来放大流量。另一些攻击则专注于耗尽协议资源,通过SYN洪水等技术以及其他协议攻击实现。更高级的攻击在应用层进行,通过反复触发页面加载或API调用等操作。

攻击者很少依赖单一技术。 现代DDoS攻击活动常常在攻击进行中变换方法,攻击包含多个攻击向量,这些向量会根据防御方的响应而改变,调整流量模式、数据包结构或请求速率,以绕过静态防御。

流量可能会突然飙升,然后下降到旨在与正常使用流量混合的低速率流,这使得检测更加困难,并延长了服务中断的时间。随着攻击的演变,如果没有跨层和跨流量来源的可见性,将恶意流量与真实用户区分开来将变得越来越具有挑战性。

DDoS攻击通常持续多久?

DDoS攻击的持续时间差异很大,因为它反映的是攻击者与防御者之间持续的对抗,而非固定的时间线。 攻击一旦开始,其持续时间取决于防御措施能够多快响应不断变化的流量模式和攻击技术。

有些攻击仅持续几分钟,旨在测试防御阈值或引发短暂的服务中断。当攻击者在初步防御生效后调整其方法,轮换攻击源或切换攻击向量以维持对目标的压力时,其他攻击可能持续数小时甚至数天。

攻击目标也会影响攻击的持续时间。短期攻击可能旨在探测弱点或造成暂时中断,而长期攻击通常针对的是持久的停运、收入损失或声誉损害,尤其是面向客户的服务。

防御准备程度起着决定性作用。 当缓解系统能够早期识别恶意流量并有效响应时,攻击很快就会失去影响。在准备不足的环境中,攻击者就有时间将恶意流量与合法用户混合,并延长服务中断。

随着时间的推移,维持攻击的成本会上升,一旦防御措施迫使攻击的收益递减,许多攻击活动就会减缓或完全停止。在实践中,DDoS攻击的持续时间往往更多地揭示目标的韧性,而非攻击者最初的规模。

如何预防DDoS攻击

预防DDoS攻击侧重于在流量造成破坏之前减少暴露面。由于攻击会跨层级演变并实时变换策略,有效的预防依赖于准备、可见性和可扩展的防御措施,而非单一控制手段。

关键的预防措施通常包括:

-

持续的流量监控,以建立正常行为基线并在服务降级前快速发现异常。

-

基本的安全卫生,例如加固的凭证和打过补丁的系统,以减少攻击者常利用的可被利用的弱点。

-

流量控制和阈值设置,包括速率限制和过滤,以减缓早期攻击波并保护关键资源。

-

最新的安全基础设施,确保网络安全工具和Web应用防火墙策略随着攻击方法的发展保持有效。

-

充足的容量和冗余,有助于吸收容量耗尽型攻击流量造成的突发尖峰。

-

通过CDN和云端防御实现分布式保护,允许流量在更靠近源头的位置进行分散和过滤。

-

明确的响应计划,以便团队在恶意流量出现时能立即采取行动,而非在压力下被动反应。

没有任何单一措施可以预防每一次DDoS攻击。在实践中,预防作为一项分层策略效果最佳,能在早期限制攻击影响,并为合法用户保持可用性。

CDNetworks如何帮助阻止DDoS攻击?

一旦DDoS攻击发生,重点就从单纯的阻断流量转向保持服务可访问性。流量激增可能同时来自多个攻击向量,同时随着攻击者探测弱点,请求模式也在迅速变化。在这种情况下,静态防御和本地容量往往无法足够快地做出响应,尤其是当攻击同时针对网络的多层时。

对于遭受实时攻击的企业,CDNetworks通过 Flood Shield 2.0 提供基于云的DDoS缓解服务。传入流量通过全球分布的接入点进行路由,在到达源站服务器之前,流量在这些接入点被分析和过滤。

Flood Shield 2.0 通过以下能力应对现代DDoS攻击场景:

-

覆盖所有DDoS攻击向量的防护

Flood Shield 2.0 在网络边缘使用基于分层、基于行为的控制措施,缓解容量耗尽型、协议型和第7层DDoS攻击。 -

20+ Tbps 全球清洗能力

分布式清洗中心及早吸收大规模流量洪水,防止带宽饱和和基础设施过载。 -

自适应的、AI驱动的防御

随着攻击模式的演变,实时的流量分析和机器学习持续调整缓解策略。 -

集成的WAAP防护

DDoS缓解与Web应用防火墙、机器人管理和API安全协同工作,以保护应用逻辑和暴露的接口。 -

全球分布式基础设施

广泛的接入点覆盖范围将攻击流量分散在靠近源头的位置,减少了延迟并避免了单点拥塞。 -

基于云的、始终在线运行

持续的监控和自动化响应消除了与手动激活或基于硬件的防御相关的延迟。 -

724小时安全支持

专门的安全团队全天候监控攻击,并在检测和缓解阶段提供协助。

随着现代DDoS攻击实时变换策略,有效的防御依赖于自适应的缓解措施,而非静态阻断。在持续压力下保持可用性需要跨层的可见性、分布式容量以及在攻击行为变化时动态响应的能力。

DDoS攻击常见问题解答

什么是DDoS攻击?

分布式拒绝服务攻击通过用来自众多被入侵设备的流量淹没目标服务器或网络,从而中断在线服务。其分布式结构增加了攻击量,并使过滤比单源攻击更加困难。

DoS和DDoS攻击有什么区别?

DoS攻击来自单一来源,而DDoS攻击使用同时运行的多个设备。这种分布式方法使DDoS攻击能够更快地扩展规模,并抵抗基本的阻断方法。

DDoS攻击是如何运作的?

DDoS攻击通过协调大量设备向目标服务器发送连接请求或HTTP请求来运作。攻击流量可能针对带宽、网络协议或应用行为,以破坏合法用户的访问。

在实时DDoS攻击期间会发生什么?

在实时DDoS攻击期间,恶意流量与合法流量争夺网络和服务器资源。随着资源耗尽,合法用户会经历响应缓慢或完全服务中断。

DDoS攻击通常持续多久?

DDoS攻击可能持续几分钟到几天不等。持续时间取决于攻击者的目标、攻击的复杂性以及缓解措施被激活的速度。