如何阻止 DDoS 攻击:7 个最佳实践

目录

DDoS 攻击对网站、应用程序和在线服务构成严重威胁,可能导致网站完全无法访问,并影响收入与声誉。

了解如何阻止 DDoS 攻击不仅需要掌握缓解步骤,还需要理解攻击的工作原理以及为什么某些策略有效。

DDoS 攻击是如何运作的

DDoS 攻击 本质上是试图用大量流量淹没你的在线服务,使正常用户无法访问。

把你的网站想象成一家小咖啡店 ☕ 平时顾客数量可控。现在想象突然涌入成千上万的人,同时点餐。你的员工应接不暇,正常顾客被迫离开。

攻击者通常控制多个被感染的计算机或物联网设备,形成僵尸网络。他们向服务器、网络或应用发送大量流量以造成过载。

-

流量型攻击 (L3/L4):通过大量数据淹没网络,占用可用带宽。

示例:UDP 洪水、ICMP 洪水(Ping 洪水)、DNS 放大攻击。 -

协议型攻击 (L3/L4):利用通信协议漏洞耗尽服务器或防火墙资源。

示例:SYN 洪水、Ping of Death、Smurf 攻击、分片数据包攻击。 -

应用层攻击 (L7):针对特定应用,模仿合法用户行为,使检测更困难。

示例:HTTP 请求洪水、Slowloris 攻击、XML-RPC 洪水、WordPress 管理登录洪水

理解这些区分至关重要,因为每种类型需要略有不同的缓解策略。

DDoS 攻击的迹象有哪些?

早期发现对于降低影响至关重要。需注意:

- 来自异常地区的流量突然激增

- 网站或应用性能下降

- 服务器过载,包括高 CPU 或内存占用

- 连接问题,如间歇性断线或超时

提示:使用流量监控工具、分析和告警,在问题升级前发现异常。

如何阻止 DDoS 攻击

阻止 DDoS 攻击需要分层方法,将恶意流量与正常用户区分,同时保持服务可用。

1. 早期检测攻击

- 重要性:早期检测可以快速缓解,减少停机时间。

- 工作原理:利用分析工具监控异常流量模式、异常请求速率或同一 IP 的重复访问。

- 实用技巧:设置实时告警,当流量超出预期阈值时立即通知团队。

2. 过滤恶意流量

- 重要性:阻止恶意流量可为正常用户保留资源。

- 工作原理:防火墙或访问控制列表 (ACL) 阻止可疑 IP 或 IP 段。高级系统通过行为分析区分机器人和真人。

- 实用技巧:在网络边缘进行过滤最有效,最好在 ISP 或云提供商处执行。

3. 实施速率限制

- 重要性:攻击者常通过重复请求淹没服务器,速率限制可减缓攻击。

- 工作原理:限制每个 IP 在单位时间内的请求数,超出部分被阻止或延迟处理。

- 实用技巧:对应用层攻击(如 HTTP 洪水或登录尝试)尤其有效。

4. 使用流量清洗服务

- 重要性:高流量攻击可能淹没防火墙或服务器,清洗可在流量到达网络前去除恶意请求。

- 工作原理:将流量路由至云端 DDoS 缓解服务,对每个请求进行检查和过滤。

- 实用技巧:许多供应商提供自动清洗,比人工响应更快。

5. 扩展基础设施

- 重要性:服务器临时处理更多流量时,攻击对正常用户的影响更小。

- 工作原理:增加服务器容量、带宽或部署额外云节点。

- 实用技巧:最好与清洗结合,否则单纯扩展可能给攻击者更多资源。

6. 分段与隔离

- 重要性:保护关键服务免受连带损害。

- 工作原理:将敏感服务(如支付系统、数据库)迁移到独立网络或服务器,攻击流量导向次要节点。

- 实用技巧:分段可确保核心功能在其他系统受影响时仍保持在线。

7. 持续的攻击后分析

- 重要性:每次攻击都能揭示模式和漏洞,学习经验可强化防御。

- 工作原理:分析日志中的攻击向量、来源和流量模式,根据发现更新防火墙、速率限制和缓解规则。

- 实用技巧:维护 DDoS 响应手册,以便未来事件快速反应。

DDoS 攻击后能恢复吗?

可以,但恢复速度和效果取决于准备情况:

- 识别并隔离恶意流量

- 如有必要,从备份或冗余系统恢复服务

- 分析攻击模式以提升防御能力

充分准备,包括监控、冗余和自动缓解,可减少停机时间并确保业务连续性。

DDoS 攻击预防工具

防止 DDoS 攻击 需要分层防御,不同工具应对不同威胁类型。

-

防火墙和下一代防火墙:阻止已知恶意 IP,并在流量到达服务器前过滤可疑请求,对简单的流量型攻击有效。

-

Web 应用防火墙 (WAFs):通过检测恶意 HTTP 请求(如登录洪水或慢 POST 攻击)保护应用,对于应用层攻击必不可少。

-

内容分发网络 (CDNs):将内容分发到全球多台服务器,减轻主服务器压力,并在攻击期间吸收流量峰值。

-

云端 DDoS 缓解服务:自动检测并过滤攻击流量,适用于大流量或多向量攻击。

-

速率限制与监控工具:限制每个 IP 请求数,并持续监控流量,及早发现异常。

CDNetworks 如何帮助防御 DDoS 攻击

全面防护 DDoS 攻击面临诸多挑战:威胁不断演变、运营复杂、误报、流量巨大以及资源需求。

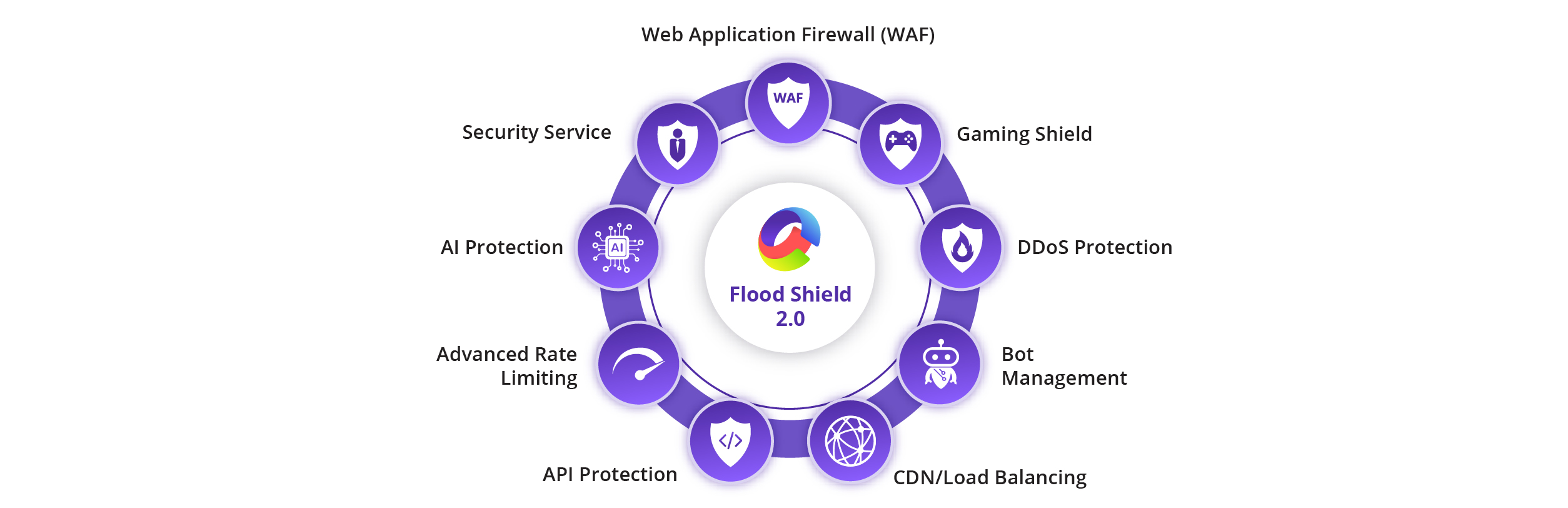

CDNetworks Flood Shield 2.0 直接应对这些挑战,为企业提供云原生、AI 驱动、全天候防护。

Flood Shield 2.0 的主要优势包括:

1. 降低运营负担

Flood Shield 2.0 基于云原生架构,无需手动启用或部署本地硬件。企业可依赖自动检测与缓解 L3/L4 和 L7 攻击,减轻内部安全团队的运营压力。

2. 简化复杂性

集成 Web 应用和 API 保护 (WAAP),Flood Shield 2.0 可无缝应对网络、应用和机器人攻击。AI 驱动的检测与自动流量清洗确保保护始终在线,无需人工配置。

3. 减少误报

AI 引擎实时分析流量模式并识别可疑行为,确保拦截恶意流量,同时让正常用户访问应用和 API 不受影响。

4. 持续进化

Flood Shield 2.0 利用全球威胁情报和机器学习检测多向量与零日攻击,系统动态更新,保持领先应对复杂攻击趋势。

5. 高效利用资源

凭借 40+ 全球清洗中心 和 20 Tbps 以上缓解能力,Flood Shield 2.0 在边缘吸收大规模攻击,保持源站服务器不受影响。全球基础设施确保低延迟、业务连续性和流畅用户体验。

6. 全天候专家支持

CDNetworks 提供 7×24 监控与支持,无论何时都能迅速响应攻击,确保企业保持在线和客户信任,无需担心攻击时间窗口或非工作时间事件。

Flood Shield 2.0 将 AI 驱动检测、全球清洗、WAAP 功能 与 云原生架构 集成于单一解决方案,为企业提供现代 DDoS 攻击的坚韧、全天候防护。 免费试用了解更多 →

常见问题

1. DDoS 攻击的解决方案是什么?

多步骤方法:检测、过滤流量、速率限制、清洗、扩展基础设施、隔离关键服务。综合措施可保持业务连续并尽量减少干扰。

2. 为什么 DDoS 攻击危险?

DDoS 攻击会破坏正常运营,使网站和应用无法使用、关键服务变慢,并阻止真实用户访问资源。

除了即时停机,DDoS 攻击还可能损害声誉、减少收入,并暴露系统漏洞,攻击者可能在后续攻击中利用。即使是短暂停机,对依赖在线服务的企业也可能造成重大影响。

3. DDoS 攻击通常持续多久?

从几分钟到数天不等。一些攻击可能持续或重复发生,因此需要持续监控。

4. DDoS 可以被阻止吗?

可以,通过早期检测和分层防御,攻击可以被缓解 或消除。

5. 防火墙能阻止 DDoS 吗?

单靠防火墙通常不足以应对大规模或应用层攻击,最好作为更广泛防御策略的一部分。

探索更多

2026年网络安全关键统计数据和新兴趋势

以数据为驱动,概述了 2026 年网络安全统计数据和新兴威胁,包括人工智能驱动的攻击、DDoS 攻击、API 漏洞利用、勒索软件、网络钓鱼和行业风险趋势。

CDNetworks成功缓解了针对一家大型软件下载平台的1.01 Tbps勒索软件DDoS攻击

此次攻击是持续一个多月的有组织的远程拒绝服务 (RDDoS) 攻击活动的一部分。CDNetworks Flood Shield 2.0 确保了合法用户未受到任何影响。