目次

DDoS攻撃とは?

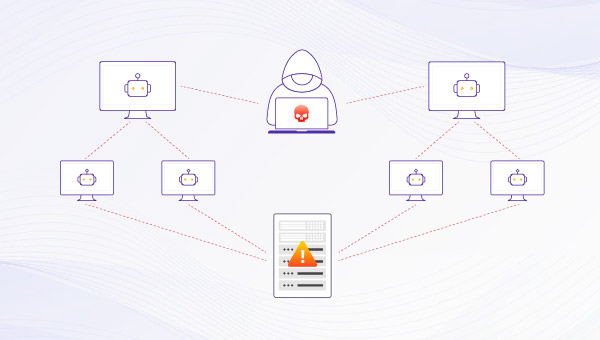

DDoS攻撃は、分散型サービス拒否攻撃とも呼ばれ、システムを圧倒して通常のアクセスを不可能にすることでオンラインサービスを妨害するように設計された一種のサイバー脅威です。攻撃者は単一のソースに依存する代わりに、多数の侵害されたデバイス(ボットネット)からのトラフィックを調整し、同じ宛先に同時リクエストを送信します。結果として生じるトラフィック急増は帯域幅とサーバーリソースを消費し、最終的にサービスが正当なユーザーに応答するのを妨げます。

DDoS攻撃の種類

DDoS攻撃は、一般的にネットワークのどの層を圧倒しようとするかによって分類されます。最も広く認識されているDDoS攻撃の種類は、3つのカテゴリに分類されます:

-

ボリュメトリックDDoS攻撃は、帯域幅を大規模に氾濫させることでネットワーク容量を圧倒し、トラフィックがバックエンドシステムに到達するのをそもそも防ぎます。

-

プロトコルDDoS攻撃は、単なるトラフィック量に依存するのではなく、接続が確立および維持される方法を悪用することでサーバーリソースを枯渇させます。

-

アプリケーション層DDoS攻撃は、しばしばレイヤー7 DDoS攻撃と呼ばれ、アプリケーションを直接標的にし、通常のユーザー行動と非常によく似た多数のHTTPリクエストでサービスを圧倒します。

各タイプのDDoS攻撃は、異なる方法で可用性を妨害し、それがDDoS攻撃の展開方法に直接影響します。

DDoS攻撃対DoS攻撃:主な違い

サービス拒否(DoS)攻撃が単一のソースからのトラフィックを使用してサービスを圧倒するのに対し、DDoS攻撃は、一度に多数の侵害されたデバイスから同じ圧力を加えます。

その違いは、規模、トラフィックの発信元、そして攻撃の検出と封じ込めの難易度にあります。

| 次元 | DDoS | DoS |

|---|---|---|

| トラフィックソース | 多数の侵害されたデバイス | 1台のデバイス |

| 攻撃規模 | 大規模かつ分散 | 限定的 |

| 検出難易度レベル | はるかに高い | 比較的低い |

| 可用性への影響 | 広範囲かつ持続的 | 短時間かつ局所的 |

DDoS攻撃はどのように機能するのか?

DDoS攻撃は、多数のソースからのトラフィックを調整して単一のターゲットを圧倒することで機能します。攻撃者は通常、侵害されたデバイスのネットワークを構築し、それらに同じサービスに対して同時にリクエストを送信するよう指示します。各デバイスは少量のトラフィックしか生成しないかもしれませんが、それらが一緒になることで、標的のサーバーが効率的に処理できない量を作り出し、正当なユーザーが接続できなくなる状態を引き起こします。

トラフィックがターゲットに到達すると、ネットワーク層での帯域幅飽和からトランスポート層での接続枯渇、アプリケーション層でのリクエスト処理負荷に至るまで、ネットワークスタックの異なる層がさまざまな方法で影響を受けます。

一部のDDoS攻撃は純粋なトラフィック量に依存しており、例えば増幅されたパケットで帯域幅を氾濫させるボリュメトリック攻撃があり、多くの場合、トラフィックを増幅するためにオープンなDNSサーバーの応答を悪用します。その他の攻撃は、SYNフラッドやその他のプロトコル攻撃などの技術を通じて、プロトコルリソースの枯渇に焦点を当てています。より高度な攻撃は、ページロードやAPI呼び出しなどのアクションを繰り返しトリガーすることで、アプリケーション層で動作します。

攻撃者が単一の技術に依存することは稀です。現代のDDoSキャンペーンは、攻撃中に手法をシフトすることがよくあります。攻撃には防御の応答に基づいて変化する複数のベクトルが含まれており、静的な防御を回避するためにトラフィックパターン、パケット構造、またはリクエストレートを調整します。

トラフィック量が突然急増し、その後、通常の使用に溶け込むように設計された低レートのフローに落ち着くことで、検出をより困難にし、妨害を長引かせます。攻撃が進化するにつれて、層やトラフィックソース全体の可視性がなければ、悪意のあるトラフィックを実際のユーザーから区別することがますます困難になります。

DDoS攻撃はどのくらい続くのか?

DDoS攻撃の長さは大きく異なります。それは、固定されたタイムラインではなく、攻撃者と防御者の間の継続的な競争を反映しているからです。 攻撃が開始されると、その持続時間は、防御制御がどれだけ迅速に変化するトラフィックパターンと攻撃手法に応答できるかに依存します。

一部の攻撃は数分間しか続かず、応答しきい値をテストしたり、短時間のサービス中断を引き起こすように設計されています。初期の防御が効果を発揮した後、攻撃者が手法を適応させ、ソースをローテーションしたり攻撃ベクトルを切り替えてターゲットへの圧力を維持し続ける場合、その他の攻撃は数時間または数日間続くものもあります。

攻撃の目的も、攻撃がどのくらい持続するかに影響します。短期的なキャンペーンは、弱点を探ったり一時的な停止を作り出すことを目的とするかもしれませんが、長期化する攻撃は、特に顧客向けサービスにおいて、継続的なダウンタイム、収益損失、または風評被害を標的にすることがよくあります。

防御の準備態勢が決定的な役割を果たします。 軽減システムが悪意のあるトラフィックを早期に特定し効果的に応答する場合、攻撃は急速に影響を失います。準備が整っていない環境では、攻撃者は悪意のあるトラフィックを正当なユーザーに紛れ込ませ、妨害を延長する時間を得ます。

時間が経つにつれて、攻撃を維持するコストは上昇し、防御が収穫逓減を強制すると、多くのキャンペーンは減速するか完全に停止します。実際には、DDoS攻撃の持続時間は、攻撃者の初期の規模よりも、ターゲットの回復力についてより多くを明らかにすることがよくあります。

DDoS攻撃を防ぐ方法

DDoS攻撃の防止は、トラフィックが妨害的になる前に露出を減らすことに焦点を当てます。攻撃は層を越えて進化し、リアルタイムで戦術をシフトするため、効果的な防止は単一の制御ではなく、準備、可視性、スケーラブルな防御に依存します。

主要な防止策は通常、以下を含みます:

-

継続的なトラフィック監視により、通常の動作を確立し、サービスが低下する前に異常を迅速に特定します。

-

基本セキュリティ衛生、例えば強化された認証情報やパッチ適用済みシステムにより、攻撃者がしばしば標的とする悪用可能な弱点を減らします。

-

トラフィック制御としきい値、レート制限やフィルタリングを含み、初期の攻撃の波を遅らせ、重要なリソースを保護します。

-

最新のセキュリティインフラストラクチャにより、攻撃手法が進化するにつれて、ネットワークセキュリティツールとWebアプリケーションファイアウォール(WAF)ポリシーが効果的な状態を維持します。

-

適切な容量と冗長性により、ボリュメトリック攻撃トラフィックによって引き起こされる突然の急激な増加を吸収するのに役立ちます。

-

CDNとクラウドベースの防御による分散保護により、トラフィックをそのソースの近くで分散およびフィルタリングできます。

-

明確な対応計画により、チームはプレッシャーの下で対応する代わりに、悪意のあるトラフィックが現れたらすぐに行動できます。

単一の対策で全てのDDoS攻撃を防げるわけではありません。実際には、防止は、攻撃の影響を早期に制限し、正当なユーザーのための可用性を維持する多層的な戦略として最も効果的に機能します。

CDNetworksはDDoS攻撃の阻止にどのように役立つのか?

DDoS攻撃が進行中になると、優先事項は単にトラフィックをブロックすることから、サービスへのアクセスを維持することへと移行します。攻撃者が弱点を探るにつれてリクエストパターンが急速に変化する一方で、トラフィック急増が同時に複数のベクトルから到着する可能性があります。このような状況では、特に攻撃がネットワークの複数の層を同時に標的にする場合、静的な防御やオンプレミスの容量は迅速に応答できないことがよくあります。

攻撃を受けている企業のために、CDNetworksはFlood Shield 2.0を通じてクラウドベースのDDoS軽減を提供します。受信トラフィックは、オリジンサーバーに到達する前にトラフィックが分析およびフィルタリングされる、グローバルに分散されたポイントオブプレゼンス(PoP)を経由してルーティングされます。

Flood Shield 2.0は、以下の機能を通じて現代のDDoS攻撃シナリオに対処します:

-

全てのDDoS攻撃ベクターに対する保護

Flood Shield 2.0は、ネットワークエッジでの層状の行動ベースの制御を使用して、ボリュメトリック、プロトコル、レイヤー7 DDoS攻撃を軽減します。 -

20+ Tbpsのグローバルスクラビング容量

分散されたスクラビングセンターが、早期に大規模なトラフィック氾濫を吸収し、帯域幅の飽和とインフラストラクチャの過負荷を防ぎます。 -

適応的でAI駆動の防御

リアルタイムのトラフィックプロファイリングと機械学習が、攻撃パターンの進化に応じて軽減ポリシーを継続的に調整します。 -

統合されたWAAP保護

DDoS軽減は、Webアプリケーションファイアウォール、ボット管理、APIセキュリティと連携して動作し、アプリケーションロジックと公開されたインターフェースを保護します。 -

グローバルに分散されたインフラストラクチャ

広範なPoPフットプリントが、攻撃トラフィックをそのソースの近くで分散させ、遅延を減らし、単一の輻輳ポイントを回避します。 -

クラウドベースの常時稼働運用

継続的な監視と自動応答により、手動での起動やハードウェアベースの防御に関連する遅延が排除されます。 -

年中無休のセキュリティサポート

専任のセキュリティチームが攻撃を24時間監視し、検出および軽減フェーズ全体を通じて支援します。

現代のDDoS攻撃はリアルタイムで戦術をシフトするため、効果的な防御は静的なブロックではなく、適応的な軽減に依存します。持続的な圧力下で可用性を維持するには、層を越えた可視性、分散容量、そして攻撃行動の変化に応じて動的に応答する能力が必要です。

DDoS攻撃FAQ

DDoS攻撃とは何ですか?

分散型サービス拒否(DDoS)攻撃は、多数の侵害されたデバイスからのトラフィックで標的のサーバーまたはネットワークを氾濫させることにより、オンラインサービスを妨害します。分散された構造により攻撃量が増加し、単一ソースの攻撃よりもフィルタリングが困難になります。

DoS攻撃とDDoS攻撃の違いは何ですか?

DoS攻撃は単一のソースから発生しますが、DDoS攻撃は同時に動作する複数のデバイスを使用します。分散アプローチにより、DDoS攻撃はより速く規模を拡大し、基本的なブロッキング方法に抵抗できます。

DDoS攻撃はどのように機能しますか?

DDoS攻撃は、多数のデバイスを調整して、標的のサーバーに向けて接続リクエストまたはHTTPリクエストを送信させることで機能します。攻撃トラフィックは、正当なユーザーのアクセスを妨害するために、帯域幅、ネットワークプロトコル、またはアプリケーション行動を標的にする可能性があります。

実際のDDoS攻撃中に何が起こりますか?

実際のDDoS攻撃中、悪意のあるトラフィックはネットワークとサーバーリソースをめぐって正当なトラフィックと競合します。リソースが枯渇すると、正当なユーザーは応答の遅延または完全なサービス中断を経験します。

DDoS攻撃はどのくらい続きますか?

DDoS攻撃は数分から数日間続くことがあります。持続時間は、攻撃者の目的、攻撃の複雑さ、および軽減措置がどれだけ迅速に起動されるかに依存します。