DDoS攻撃を止める方法:7つのベストプラクティス

目次

DDoS攻撃はウェブサイト、アプリケーション、オンラインサービスに深刻な脅威をもたらし、ウェブサイトが完全にアクセス不能になり、収益や評判に影響を及ぼす可能性があります。

DDoS攻撃を阻止する方法を理解するには、単に緩和手順を知るだけでなく、攻撃の仕組みや、なぜ特定の戦略が効果的なのかを理解する必要があります。

DDoS攻撃の仕組み

DDoS攻撃 は基本的に、オンラインサービスに大量のトラフィックを送り込んで正規ユーザーのアクセスを妨げる試みです。

ウェブサイトを小さなカフェだと想像してください ☕ 通常、訪問者数は管理可能です。今、突然何千人もの人々が一斉に押し寄せ、全員が同時に注文すると想像してみてください。スタッフは対応できず、正規の顧客は追い返されます。

攻撃者は通常、複数の侵害されたコンピュータやIoTデバイスを操作し、ボットネットを形成します。サーバー、ネットワーク、またはアプリケーションを圧倒する大量のトラフィックを送信します。

-

ボリューム型攻撃(L3/L4):ネットワークを大量のデータで埋め、利用可能な帯域幅を消費します。

例:UDPフラッド、ICMPフラッド(Pingフラッド)、DNS増幅攻撃

-

プロトコル攻撃(L3/L4):通信プロトコルの弱点を利用してサーバーやファイアウォールのリソースを枯渇させます。

例:SYNフラッド、Ping of Death、Smurf攻撃、断片化パケット攻撃

-

アプリケーション層攻撃(L7):正規ユーザーの行動を模倣して特定のアプリケーションを狙い、検出を困難にします。

例:HTTP GET/POSTフラッド、Slowloris攻撃、XML-RPCフラッド、WordPress管理者ログインフラッド

これらの区別を理解することは重要です。なぜなら、攻撃タイプごとに若干異なる緩和戦略が必要だからです。

DDoS攻撃の兆候は?

早期検知は影響を減らす上で重要です。次の点に注意してください:

- 異常な場所からの急激なトラフィック増加

- ウェブサイトやアプリケーションの動作遅延

- サーバー過負荷(高CPUやメモリ使用率を含む)

- 接続問題(断続的な停止やタイムアウトなど)

ヒント:トラフィック監視ツール、分析、アラートを活用し、問題が拡大する前に異常を検知しましょう。

DDoS攻撃の阻止方法

DDoS攻撃を阻止するには、多層的なアプローチが必要で、悪意のあるトラフィックを正規ユーザーから分離しつつ、サービスの可用性を維持します。

1. 攻撃を早期に検知

- 重要性:早期検知により、迅速な緩和が可能になり、ダウンタイムを短縮できます。

- 仕組み:分析ツールを使用して、異常なトラフィックパターン、異常なリクエスト頻度、同一IPからの繰り返しアクセスを監視します。

- 実用的なヒント:リアルタイムアラートを設定し、トラフィックが予想を超えた場合に即座にチームに通知しましょう。

2. 悪意のあるトラフィックをフィルタリング

- 重要性:悪意あるトラフィックをブロックすることで、正規ユーザー向けのリソースを確保できます。

- 仕組み:ファイアウォールやアクセス制御リスト(ACL)が疑わしいIPやIP範囲をブロックします。高度なシステムは行動分析でボットと人間を識別します。

- 実用的なヒント:ネットワークのエッジでのフィルタリングが最も効果的で、理想的にはISPやクラウドプロバイダーで実施します。

3. レート制限を実装

- 重要性:攻撃者はサーバーを圧倒するために繰り返しリクエストを送信することがあります。レート制限で速度を遅らせます。

- 仕組み:IPごとに単位時間あたりのリクエスト数を制限し、超過分をブロックまたは遅延処理します。

- 実用的なヒント:HTTPフラッドやログイン試行など、アプリケーション層攻撃に特に有効です。

4. トラフィックスクラビングサービスを使用

- 重要性:大量トラフィック攻撃はファイアウォールやサーバーを飽和させる可能性があります。スクリュービングでネットワーク到達前に悪意のあるトラフィックを除去します。

- 仕組み:トラフィックをクラウドベースのDDoS緩和サービスにルーティングし、各リクエストを検査・フィルタリングします。

- 実用的なヒント:多くのプロバイダーが自動スクリュービングを提供しており、手動より迅速に対応できます。

5. インフラをスケール

- 重要性:サーバーが一時的により多くのトラフィックを処理できれば、攻撃による正規ユーザーへの影響は少なくなります。

- 仕組み:サーバー容量や帯域幅を増やす、追加のクラウドノードを展開する。

- 実用的なヒント:スクリュービングと組み合わせるのが理想。単独のスケールでは、攻撃者にさらに圧倒するリソースを与えるだけになる可能性があります。

6. セグメンテーションと隔離

- 重要性:重要サービスを副次的な被害から保護します。

- 仕組み:支払いシステムやデータベースなどの重要サービスを別ネットワークやサーバーに移動し、攻撃トラフィックは重要度の低いエンドポイントに誘導します。

- 実用的なヒント:セグメンテーションにより、他のシステムが影響を受けてもコア機能はオンラインのまま維持されます。

7. 攻撃後の継続的分析

- 重要性:すべての攻撃はパターンや脆弱性を明らかにします。各事件から学ぶことで防御力を強化できます。

- 仕組み:ログを分析して攻撃ベクトル、ソース、トラフィックパターンを把握し、発見に基づきファイアウォール、レート制限、緩和ルールを更新します。

- 実用的なヒント:DDoS対応マニュアルを維持しておくことで、将来のインシデントに迅速に対応可能です。

DDoS攻撃から回復できるか?

可能ですが、回復の速度と効果は準備状況に依存します:

- 悪意のあるトラフィックを特定・隔離する

- 必要に応じてバックアップや冗長システムからサービスを復元する

- 攻撃パターンを分析して防御を強化する

監視、冗長性、自動緩和などの準備により、ダウンタイムを減らし、業務の継続性を確保できます。

DDoS攻撃防止ツール

DDoS攻撃の防止 には分層防御が必要で、異なるツールが異なる脅威タイプを処理します。

-

ファイアウォールおよび次世代ファイアウォール:既知の悪意あるIPをブロックし、サーバーに到達する前に疑わしいトラフィックをフィルタリングします。単純なボリューム型攻撃に有効です。

-

Webアプリケーションファイアウォール(WAF):悪意あるHTTPリクエスト(ログイン洪水やスローポスト攻撃など)を検知し、ウェブアプリを保護します。アプリケーション層攻撃には必須です。

-

コンテンツ配信ネットワーク(CDN):コンテンツを世界中の複数サーバーに分散し、メインサーバーの負荷を軽減、攻撃時のトラフィック急増を吸収します。

-

クラウドベースのDDoS緩和サービス:大規模または多方向攻撃に有効で、攻撃トラフィックを自動検知・フィルタリングします。

-

レート制限・監視ツール:IPごとのリクエストを制限し、トラフィックを継続的に監視して早期に異常を検知します。

CDNetworksがDDoS攻撃防御を支援する方法

DDoS攻撃に対する包括的な防御には、進化する脅威、運用の複雑さ、誤検知、大量トラフィック、リソース要求など、さまざまな課題があります。

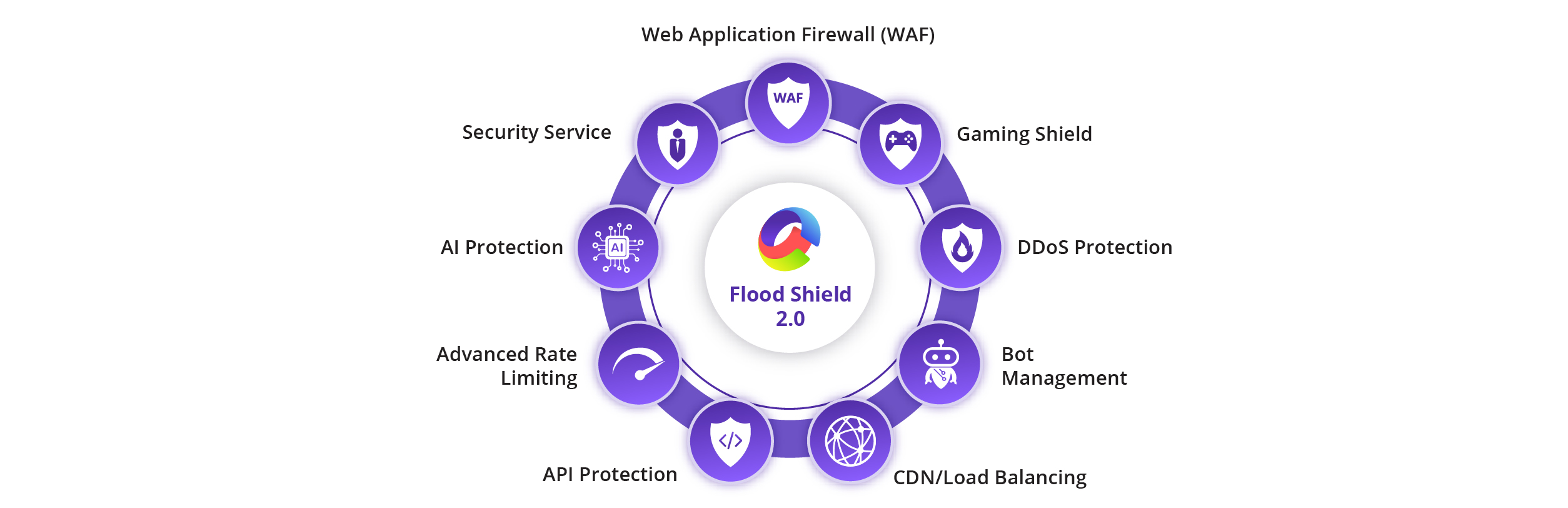

CDNetworksのFlood Shield 2.0はこれらの課題に直接対応し、企業向けにクラウドネイティブ、AI駆動、常時稼働の防御を提供します。

Flood Shield 2.0 の主なメリット:

1. 運用負荷の軽減

クラウドネイティブ構成により、手動での有効化やオンプレミス機器は不要です。企業はL3/L4およびL7攻撃の自動検知・緩和に依存でき、内部セキュリティチームの負担を軽減します。

2. 複雑さの簡素化

Webアプリ・API保護(WAAP)を統合し、ネットワーク、アプリケーション、ボットによる攻撃をシームレスに処理します。AI駆動の検知と自動トラフィックスクラビングにより、常に保護が有効で手動設定は不要です。

3. 誤検知の削減

AIエンジンがトラフィックを継続的にプロファイリングし、リアルタイムで疑わしいパターンを特定。悪意のあるトラフィックをブロックしつつ、正規ユーザーはアプリケーションやAPIに影響なくアクセス可能です。

4. 継続的な進化

Flood Shield 2.0は、新興の脅威に適応し、グローバルな脅威インテリジェンスと機械学習を活用してマルチベクターおよびゼロデイ攻撃を検知。システムは動的に更新され、複雑な攻撃傾向に先んじて対応します。

5. リソース効率

40以上のグローバルスクラビングセンターと20Tbps以上の緩和能力を活用し、Flood Shield 2.0はエッジで大規模攻撃を吸収し、オリジンサーバーを影響から守ります。グローバルインフラにより、大規模攻撃時でも低遅延、業務継続性、シームレスなユーザー体験を実現します。

6. 24時間365日の専門サポート

CDNetworksは24時間監視とサポートを提供し、時間に関わらず即時対応を実現。企業は稼働時間と顧客信頼を維持し、攻撃時間や営業時間外の問題を心配する必要はありません。

Flood Shield 2.0はAI駆動検知、グローバルスクラビング、WAAP機能、クラウドネイティブ構成を統合し、企業に現代のDDoS脅威に対する堅牢で常時稼働の防御を提供します。無料トライアルはこちら →

よくある質問

1. DDoS攻撃の解決策は?

複数ステップのアプローチ:検知、トラフィックフィルタリング、レート制限、スクラビング、インフラスケール、重要サービスの隔離。これらを組み合わせることで、継続性を維持し、影響を最小化します。

2. なぜDDoS攻撃は危険か?

DDoS攻撃は通常業務を妨害するため危険です。ウェブサイトやアプリが利用不可になり、重要サービスが遅延し、正規ユーザーがアクセスできなくなります。

即時の停止だけでなく、評判へのダメージ、収益減少、システム脆弱性の露出も引き起こし、後続攻撃の悪用対象となることがあります。短時間の停止でも、オンラインサービスに依存するビジネスには重大な影響があります。

3. DDoS攻撃は通常どのくらい続くか?

数分から数日。持続的または繰り返し攻撃もあり、継続的な監視が必要です。

4. DDoS攻撃を止められるか?

はい、早期検知と多層防御により、攻撃は緩和または無効化可能です。

5. ファイアウォールでDDoS攻撃を防げるか?

単独のファイアウォールでは、大規模またはアプリケーション層攻撃には不十分です。広範な防御戦略の一部として使用するのが最も効果的です。

さらに探検する

2026年の主要なサイバーセキュリティ統計と新たなトレンド

AI 駆動型攻撃、DDoS、API エクスプロイト、ランサムウェア、フィッシング、業界のリスク傾向など、2026 年を形作るサイバーセキュリティ統計と新たな脅威に関するデータ主導の概要。

CDNetworks、大手ソフトウェア配信プラットフォームへの1.01 TbpsのDDoS攻撃を緩和することに成功

本攻撃は1カ月以上にわたり継続した組織的なランサムDDoS攻撃(RDDoS)の一環でしたが、Flood Shield 2.0により正規通信への影響は発生しませんでした