目次

DDoS攻撃とは?

分散型サービス拒否(DDoS)攻撃は、標的のシステム、ネットワーク、またはアプリケーションをトラフィックで圧倒する一種のサイバー攻撃です。攻撃者は多数の侵害されたデバイスを使用して同時にリクエストのトラフィックを送信し、正当なユーザーがサービスを利用できないようにします。

DDoS攻撃を視覚化する簡単な方法は、入り口が一つしかない小さな店舗を想像することです。通常の状態では、顧客はスムーズに入退店します。DDoS攻撃中は、何千もの連携した偽の顧客がすべての入り口に同時に殺到し、スタッフを無意味なリクエストで占有します。モール自体は無傷のままですが、利用可能なキャパシティがすべて枯渇するため、正当な買い物客はサービスにアクセスできなくなります。

技術的な観点から見ると、DDoS攻撃はOSIモデルの観点から分析されることが多く、OSIモデルはデータがネットワークを通じて階層的に移動する方法を説明しています。

異なるDDoS攻撃タイプは、このモデルの異なる層を標的にし、異なる方法でリソースを枯渇させます。一部の攻撃はネットワーク帯域幅を溢れさせることに焦点を当て、他の攻撃はネットワークまたはトランスポートプロトコルの弱点を悪用し、より巧妙な攻撃はアプリケーション層で動作し、正当なユーザー行動と非常によく似ています。

以下のセクションでは、DDoS攻撃の主要な種類を詳しく説明し、それらが特定の層や攻撃メカニズムとどのように関連しているかを明確にします。

ボリュメトリックDDoS攻撃(L3/L4)とは?

ボリュメトリックDDoS攻撃は、標的のネットワーク容量を大量のトラフィックで溢れさせることで圧倒しますこれらの攻撃は主にOSIモデルのネットワーク層とトランスポート層(レイヤー3およびレイヤー4を標的にし、アプリケーションロジックを悪用するのではなく、帯域幅とルーティングリソースの枯渇に焦点を当てています。

これらは一般的に大規模なボットネットによって生成され、攻撃者は数千、あるいは数百万もの分散ソースからトラフィックの洪水を送信できます。トラフィック量自体が武器であるため、これらの攻撃は通常、リクエスト数ではなく、ビット毎秒(bps)で測定されます。

これは、細い水道管に放水銃を噴射するようなものです。水の膨大な量が瞬時にパイプを満たし、通常の流れの余地を残しません。同様に、ボリュメトリック攻撃はネットワークリンクを飽和させ、正当なリクエストを効果的にブロックします。

ボリュメトリックDDoS攻撃の一般的な例は以下の通りです:

その存在感にもかかわらず、ボリュメトリック攻撃はネットワーク容量を圧倒し、正当なトラフィックを妨害する上で依然として非常に効果的です。

プロトコルDDoS攻撃(L3/L4)とは?

プロトコルDDoS攻撃は、ネットワークおよびトランスポートプロトコルの弱点を標的にし、異常または不完全な接続を処理するように強制することで、サーバーやネットワークリソースを枯渇させます。

ボリュメトリック攻撃と同様に、プロトコル攻撃は主にOSIモデルのレイヤー3およびレイヤー4で動作します。しかし、その目的は異なります。帯域幅を消費する代わりに、接続、ステートテーブル、パケット処理を管理するシステムに過負荷をかけることを目的としています。

プロトコル攻撃は、カスタマーサービスラインに繰り返しダイヤルし、通話が完了する前に切るようなものと考えることができます。各通話は少量のシステムの注意を消費しますが、そのような通話が何千も同時に発生すると、システムはもはや実際の顧客に応答できなくなります。同様に、プロトコル攻撃は限られた接続リソースを枯渇させ、正常なトラフィックが拒否されるまで続けます。

ネットワークプロトコルの本質的な設計を悪用することにより、プロトコル攻撃は比較的低いトラフィック量でも重大な混乱を引き起こす可能性があり、純粋なボリュメトリックフラッドよりも検出が困難になります。

プロトコルDDoS攻撃の一般的な例は以下の通りです:

比較的低いトラフィック量であっても、プロトコル攻撃は接続リソースを枯渇させ、通常のネットワーク運用を妨害する上で依然として非常に効果的です。

アプリケーション層(レイヤー7)DDoS攻撃とは?

**アプリケーション層DDoS攻撃は、OSIモデルの最上位層(レイヤー7)を標的にし、ネットワークインフラではなく、Webアプリケーションやサービスに直接焦点を当てます。**帯域幅やプロトコルメカニズムを圧倒する代わりに、これらの攻撃は一見正当なHTTPまたはHTTPSリクエストを大量に生成することでサーバーリソースを枯渇させます。トラフィックはしばしば通常のユーザー行動を模倣するため、悪意のある活動を正当な使用から区別することが非常に困難になります。

これは、何千人もの「買い物客」が同時に商品をカートに追加したり、商品を検索したり、ページを繰り返し更新したりするオンラインストアのようなものです。個々のアクションは無害ですが、規模が大きくなると、自動化されたリクエストがCPU、メモリ、データベース接続を消費し、サービスを遅くしたり、クラッシュさせたりする可能性があります。

ボリュメトリック攻撃やプロトコル攻撃とは対照的に、アプリケーション層攻撃は通常、帯域幅ではなく、1秒あたりのリクエスト数(RPS)で測定されます。効果を発揮するために必要なボットの数は少なくて済みますが、特にAPI、ログインシステム、検索機能に対して深刻な混乱を引き起こす可能性があります。

アプリケーション層DDoS攻撃の一般的な例は以下の通りです:

- HTTP GET/POSTフラッド攻撃

- Slowloris攻撃

- XML-RPCフラッド攻撃

- WordPress管理ログインフラッド攻撃

DoSとDDoSの違いは何ですか?

上記で説明した攻撃はすべて、分散されたトラフィックソースに依存しています。しかし、すべてのサービス拒否(DoS)攻撃が分散されているわけではありません。

DoS攻撃は、通常単一のソースから発生する攻撃の一種です。トラフィックが1台のマシンまたは限られた範囲のIPアドレスから来るため、検出とブロックが容易なことがよくあります。

対照的にDDoS攻撃は、多数の侵害されたデバイスを同時に使用します。DDoS攻撃の分散構造は、規模、回復力、および影響を増大させ、軽減を非常に複雑にします。

本質的に、両方の攻撃は可用性を妨害することを目的としていますが、DDoSは単一の攻撃ソースではなく、調整された分散によってサービス妨害を達成します。

DDoS攻撃の目的は何ですか?

DDoS攻撃は形式や技術的実行において異なりますが、その根底にある目的は一貫しています:可用性を妨害することです。

不正アクセスを獲得したりデータを盗むことを目的とする侵入とは異なり、DDoS攻撃はサービス中断に焦点を当てています。オンラインサービスが遅くなったり到達不能になったりすると、運用上および評判上の影響は即座に現れる可能性があります。

実際には、組織はいくつかの繰り返し発生する理由でDDoS攻撃の標的になります:

- 金銭的な恐喝:進行中の攻撃を止めるために支払いを要求する

- 競争上の妨害:重要なビジネス期間中にサービスを無効にする

- 政治的または思想的キャンペーン:可視性のために公開プラットフォームを標的にする

- 陽動戦術:他の同時に行われる悪用から注意をそらすためにシステムを圧倒する

動機に関係なく、目標は同じです:サービスを遅くしたり、不安定にしたり、正当なユーザーが完全に利用できないようにすることです。この目的を理解することで、攻撃者がどのようにDDoSキャンペーンを設計し実行するかをより容易に把握できます。

DDoS攻撃はどのように機能するのか?

DDoS攻撃は、多数の侵害されたデバイスからのトラフィックを調整して、標的のサーバーまたはネットワークを圧倒することでサービスを妨害します。攻撃者は通常、ボットネットを構築して制御し、数千、あるいは数百万もの感染したシステムに指示して、同じ宛先に同時にリクエストを送信させます。

ほとんどのDDoS攻撃は、4つの段階で展開される同様のプロセスに従います:

1. ボットネットの作成

攻撃者はまず、マルウェアを使用して脆弱なインターネット接続デバイスを侵害します。ルーター、IoTシステム、クラウドサーバーなどを含む可能性のある侵害されたデバイスは、リモート制御されるボットネットの一部になります。

2. 集中管理

コマンドアンドコントロール(C&C)システムがボットネットに指示を送信し、攻撃対象と方法を指定します。攻撃者はネットワーク層を攻撃するか、アプリケーションレベルのリクエストを生成するかを選択できます。

3. トラフィックの生成

起動後、侵害されたデバイスは同時に大量の悪意のあるトラフィックを送信します。これには、接続フラッドから正当なユーザー活動に似たリクエストまで含まれます。DNS増幅攻撃などの悪用により、サードパーティサーバーからの大きな応答を引き起こすことでトラフィックの影響を増大させる技術があります。

4. リソースの枯渇

トラフィックが蓄積するにつれて、帯域幅、CPU、メモリ、接続制限が消費されます。これらのリソースが飽和すると、正当なユーザーはサービスにアクセスできなくなります。

DDoS攻撃を特定する方法は?

DDoS攻撃は通常、単一の明確なエラーではなく、異常なトラフィックパターンとインフラへの突然の圧力によって特定されます。大規模な連携リクエストがネットワーク容量やサーバーリソースを圧倒し始めると、サービスのパフォーマンスは急速に低下します。

DDoS攻撃の一般的な兆候は以下の通りです:

-

予期しないトラフィックスパイク

キャンペーンや製品ローンチなど、明確なビジネス上の理由がないのに、リクエストや帯域幅の使用量が急増する。 -

パフォーマンスの低下またはサービス中断

ウェブページの読み込みが異常に遅い、接続がタイムアウトする、ユーザーが特定の機能やウェブサイト全体にアクセスできない。 -

リソースの枯渇

CPU、メモリ、またはネットワーク容量が突然クリティカルレベルに達し、高い状態が続く。 -

異常なリクエスト動作

特に広く分散したIPアドレスから、ログインページやAPIなどの特定のエンドポイントへのリクエストが大量に繰り返される。

これらが組み合わさることで、通常、受信トラフィックが通常の運用パターンを超えていることを示し、連携したDDoSキャンペーンが進行中である可能性がある一般的な兆候となります。

DDoS攻撃を止める方法は?

DDoS攻撃を止めることは、悪意のあるトラフィックを正当なユーザーから区別しながら、サービスを利用可能に保つことから始まります。現代の攻撃はしばしば複数の層を同時に標的にし、リアルタイムで適応するため、軽減は、トラフィック分析、フィルタリング、適応的応答を組み合わせて、中断のないサービスを維持する必要があります。

検出とトラフィック評価

異常な帯域幅スパイク、持続的なリソース枯渇、または特定のエンドポイントへの集中リクエストは、しばしば進行中の攻撃を示します。継続的なトラフィック監視とログ分析は、悪意のあるパターンを確認するために必要な可視性を提供します。

トラフィックフィルタリングとアプリケーション保護

軽減は、通常のユーザーを妨害することなく悪意のあるトラフィックを分離することに焦点を当てます。一般的な制御方法は以下の通りです:

- 過剰なリクエストのレート制限

- 既知の脅威に関連するIPソースのブロック

- 不正な形式または偽装されたパケットのドロップ

- 不審なHTTPおよびHTTPSトラフィックを検査およびフィルタリングするためのWAFの導入

これらのメカニズムは、正当なアクセスを維持しながら、インフラへの圧力を軽減します。

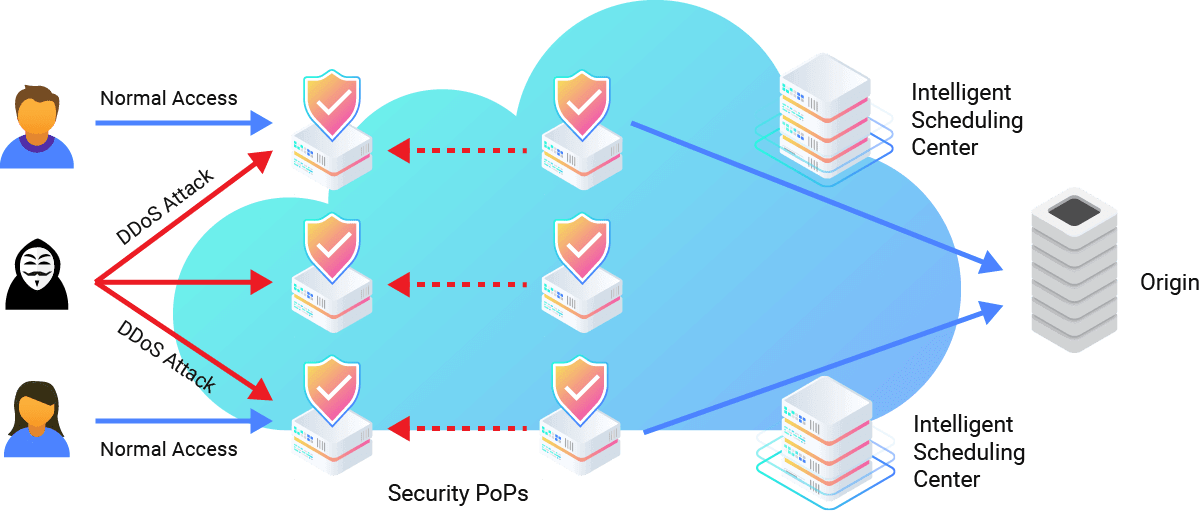

上流でのスクラビングとトラフィック分散

大容量のボリュメトリック攻撃は、オリジンサーバーに到達する前に処理する必要があります。スクラビングセンターは、受信データストリームを分析および洗浄し、検証済みのトラフィックのみを下流に転送します。分散されたエッジインフラストラクチャは、トラフィック負荷をさらに分散させ、局所的な飽和を防ぎます。

CDNetworksのFlood Shield 2.0は、ネットワーク層フィルタリング、分散スクラビング機能、アプリケーション層防御を統合し、SYNフラッド、UDPフラッド、HTTPフラッドなどの攻撃を軽減すると同時に、サービスの継続性を維持します。

適応的軽減

インシデント中にDDoSパターンが変化する可能性があるため、効果的な保護はリアルタイムのトラフィック分析と動的なルール調整に依存します。適応的軽減は、フィルタリング戦略が攻撃行動とともに進化することを保証します。

DDoS攻撃FAQs

DDoS攻撃とは何で、どのように機能しますか?

分散型サービス拒否(DDoS)攻撃は、複数のソースからのトラフィックで標的システムを圧倒するサイバー攻撃です。帯域幅、サーバーリソース、またはアプリケーションプロセスを枯渇させることで機能し、正当なユーザーがサービスにアクセスできなくします。

DDoS攻撃の標的になりやすい業界はどれですか?

オンラインでの可用性に大きく依存する業界が最も頻繁に標的になり、これにはEコマース、金融サービス、ゲーム、SaaSプラットフォーム、電気通信、公共部門の組織が含まれます。

DDoS攻撃の最新トレンドは何ですか?

DDoS攻撃はより巧妙になり、ブロックが困難になっています。攻撃者は、大規模なネットワークフラッドとレイヤー7トラフィックを組み合わせたマルチベクターキャンペーンをよく使用します。IoTベースのボットネットは大規模なトラフィックを生成し、攻撃者が単純な防御を回避し、妨害を長引かせるのに役立ちます。

レイヤー7 DDoS保護とは何ですか?

レイヤー7 DDoS保護は、正当なユーザーを模倣する攻撃からWebアプリとAPIを防御します。これらの攻撃は有効なHTTP/HTTPSリクエストを使用するため、単純なフィルタリングでは失敗します。効果的な防御は、レート制限、トラフィックプロファイリング、WAFを組み合わせて異常なパターンを検出すると同時に、正当なアクセスを許可します。

DDoS攻撃は止められますか?

はい。リスクを完全に排除できるシステムはありませんが、トラフィックフィルタリング、スクラビングセンター、アプリケーション層保護、継続的な監視を組み合わせた多層的な軽減戦略は、DDoS攻撃の影響を効果的に止めるか、大幅に軽減することができます。CDNetworks Flood Shield 2.0のようなソリューションはこれらの戦略を実装し、Webアプリケーションとネットワークに自動保護とリアルタイムの脅威軽減を提供します。