DDoS 공격 방지 방법: 7가지 모범 사례

목차

DDoS 공격은 웹사이트, 애플리케이션 및 온라인 서비스에 심각한 위협이 되며, 웹사이트 접근 불가 상태를 초래하고 수익과 평판에 영향을 줄 수 있습니다.

DDoS 공격을 중단하는 방법을 이해하려면, 단순히 완화 단계를 아는 것뿐만 아니라 공격의 작동 방식과 특정 전략이 왜 효과적인지 이해해야 합니다.

DDoS 공격의 작동 원리

DDoS 공격은 본질적으로 온라인 서비스에 대량 트래픽을 보내 정상 사용자의 접근을 막으려는 시도입니다.

웹사이트를 작은 카페라고 상상해 보세요 ☕ 보통은 방문자 수가 관리 가능합니다. 하지만 갑자기 수천 명이 동시에 몰려와 음료를 주문한다고 상상해 보세요. 직원들은 감당할 수 없고, 정상 고객은 쫓겨나게 됩니다.

공격자는 보통 여러 대의 감염된 컴퓨터나 IoT 장치를 제어하여 봇넷을 형성합니다. 그들은 서버, 네트워크, 또는 애플리케이션을 압도하기 위해 대량의 트래픽을 보냅니다.

DDoS 공격은 일반적으로 세 가지 유형으로 나뉩니다:

-

볼륨 공격 (L3/L4): 네트워크를 대량의 데이터로 채워 가용 대역폭을 소모합니다.

예: UDP 플러드, ICMP 플러드(Ping 플러드), DNS 증폭 공격

-

프로토콜 공격 (L3/L4): 통신 프로토콜의 취약점을 이용해 서버 또는 방화벽 자원을 고갈시킵니다.

예: SYN 플러드, Ping of Death, Smurf 공격, 조각화 패킷 공격

-

애플리케이션 레이어 공격 (L7): 정상 사용자의 행동을 모방하여 특정 애플리케이션을 목표로 하고 탐지를 어렵게 합니다.

예: HTTP GET/POST 플러드, Slowloris 공격, XML-RPC 플러드, WordPress 관리자 로그인 플러드

이러한 구분을 이해하는 것은 중요합니다. 각 공격 유형마다 약간 다른 완화 전략이 필요하기 때문입니다.

DDoS 공격 징후

조기 감지는 영향을 줄이는 데 매우 중요합니다. 다음 사항에 주의하세요:

- 비정상적인 위치에서의 갑작스러운 트래픽 증가

- 웹사이트 또는 애플리케이션 성능 저하

- 서버 과부하 (높은 CPU 또는 메모리 사용 포함)

- 연결 문제 (간헐적 다운 또는 타임아웃)

팁: 트래픽 모니터링 도구, 분석, 알람을 활용하여 문제 확대 전에 이상을 감지하세요.

DDoS 공격 중단 방법

DDoS 공격을 중단하려면, 다층 접근 방식이 필요하며, 악성 트래픽을 정상 사용자와 분리하면서 서비스 가용성을 유지해야 합니다.

1. 공격 조기 감지

- 중요성: 조기 감지는 신속한 완화를 가능하게 하여 다운타임을 줄입니다.

- 작동 방식: 분석 도구를 사용하여 비정상 트래픽 패턴, 비정상 요청 빈도, 동일 IP의 반복 접근을 모니터링합니다.

- 실용 팁: 실시간 알람을 설정해 예상 트래픽을 초과할 경우 즉시 팀에 알리세요.

2. 악성 트래픽 필터링

- 중요성: 악성 트래픽 차단으로 정상 사용자를 위한 리소스를 확보합니다.

- 작동 방식: 방화벽이나 ACL이 의심 IP 또는 범위를 차단합니다. 고급 시스템은 행동 분석으로 봇과 인간을 구분합니다.

- 실용 팁: 네트워크 엣지에서의 필터링이 가장 효과적이며, ISP 또는 클라우드 제공업체에서 수행하는 것이 이상적입니다.

3. 레이트 제한 적용

- 중요성: 공격자는 서버를 압도하기 위해 반복 요청을 보냅니다. 레이트 제한으로 속도를 늦춥니다.

- 작동 방식: IP당 일정 시간 동안의 요청 수를 제한하고 초과 요청은 차단 또는 지연 처리합니다.

- 실용 팁: HTTP 플러드나 로그인 시도 등 애플리케이션 레이어 공격에 특히 효과적입니다.

4. 트래픽 스크러빙 서비스 사용

- 중요성: 대량 공격은 방화벽이나 서버를 포화시킬 수 있습니다. 스크러빙을 통해 네트워크에 도달하기 전 악성 트래픽을 제거합니다.

- 작동 방식: 트래픽을 클라우드 기반 DDoS 완화 서비스로 라우팅하여 각 요청을 검사하고 필터링합니다.

- 실용 팁: 많은 공급자가 자동 스크러빙을 제공하며 수동보다 빠르게 대응합니다.

5. 인프라 확장

- 중요성: 서버가 일시적으로 더 많은 트래픽을 처리할 수 있다면 공격으로 인한 정상 사용자 영향이 줄어듭니다.

- 작동 방식: 서버 용량, 대역폭을 늘리거나 추가 클라우드 노드를 배포합니다.

- 실용 팁: 스크러빙과 결합하는 것이 이상적입니다. 확장만으로는 공격자가 더 많은 자원을 악용할 수 있습니다.

6. 세분화 및 격리

- 중요성: 중요 서비스가 부차적 피해로부터 보호됩니다.

- 작동 방식: 결제 시스템, 데이터베이스 등 중요 서비스를 별도 네트워크나 서버로 이동하고 공격 트래픽은 덜 중요한 엔드포인트로 유도합니다.

- 실용 팁: 세분화를 통해 다른 시스템이 영향을 받아도 핵심 기능은 온라인 상태로 유지됩니다.

7. 공격 후 지속 분석

- 중요성: 모든 공격은 패턴과 취약점을 드러냅니다. 각 사건에서 학습하면 방어력을 강화할 수 있습니다.

- 작동 방식: 로그를 분석하여 공격 벡터, 출처, 트래픽 패턴을 확인하고, 발견 내용에 따라 방화벽, 레이트 제한, 완화 규칙을 업데이트합니다.

- 실용 팁: DDoS 대응 매뉴얼을 유지하면 향후 사고에 더 신속하게 대응할 수 있습니다.

DDoS 공격에서 복구할 수 있나요?

가능하지만, 복구 속도와 효과는 준비 상태에 달려 있습니다:

- 악성 트래픽 식별 및 격리

- 필요 시 백업 또는 이중화 시스템에서 서비스 복원

- 공격 패턴 분석으로 방어 강화

모니터링, 이중화, 자동 완화 등 준비를 통해 다운타임을 줄이고 업무 연속성을 보장할 수 있습니다.

DDoS 공격 방지 도구

DDoS 공격 방지에는 계층화된 방어가 필요하며, 서로 다른 도구가 다양한 유형의 위협을 처리합니다.

-

방화벽 및 차세대 방화벽: 알려진 악성 IP를 차단하고 서버에 도달하기 전에 의심 트래픽을 필터링합니다. 단순 볼륨 공격에 효과적입니다.

-

웹 애플리케이션 방화벽(WAF): 로그인 플러드나 느린 POST 공격 같은 악성 HTTP 요청을 탐지하여 웹 애플리케이션을 보호합니다. 애플리케이션 레이어 공격에는 필수입니다.

-

콘텐츠 전송 네트워크(CDN): 전 세계 여러 서버에 콘텐츠를 배포해 메인 서버 부하를 줄이고, 공격 시 트래픽 급증을 흡수합니다.

-

클라우드 기반 DDoS 완화 서비스: 대규모 또는 다중 벡터 공격에 유용하며, 공격 트래픽을 자동으로 탐지·필터링합니다.

-

레이트 제한 및 모니터링 도구: IP별 요청을 제한하고, 트래픽을 지속적으로 모니터링하여 이상을 조기에 탐지합니다.

CDNetworks가 DDoS 공격 방지를 지원하는 방법

DDoS 공격에 대한 포괄적인 보호를 유지하는 것은 큰 과제를 동반합니다. 진화하는 위협, 운영 복잡성, 오탐, 대규모 트래픽, 자원 요구 등이 그 예입니다.

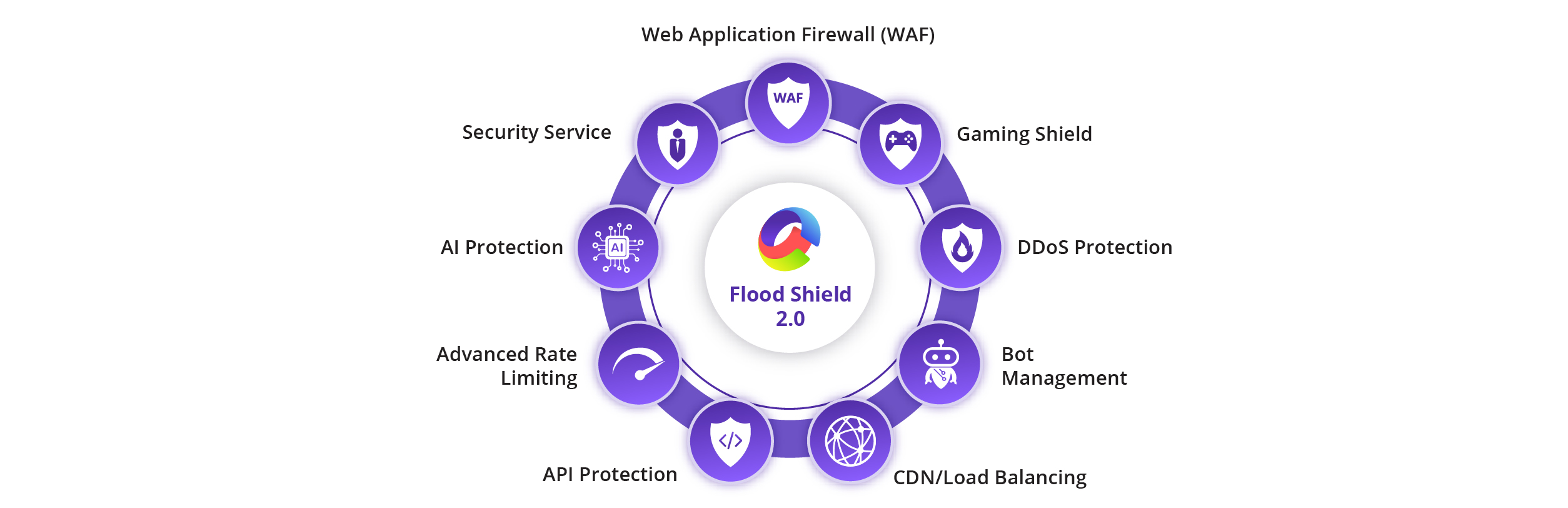

CDNetworks의 Flood Shield 2.0은 이러한 과제를 직접 해결하며, 클라우드 네이티브, AI 기반, 항상 켜져 있는 엔터프라이즈용 방어를 제공합니다.

Flood Shield 2.0의 주요 장점:

1. 운영 부담 감소

Flood Shield 2.0은 클라우드 네이티브 아키텍처에서 작동하여 수동 활성화나 온프레미스 하드웨어가 필요 없습니다. L3/L4 및 L7 공격을 자동으로 탐지 및 완화하여 내부 보안 팀의 운영 부담을 줄입니다.

2. 복잡성 간소화

통합된 웹 애플리케이션 및 API 보호(WAAP)로 네트워크, 애플리케이션, 봇 공격을 원활히 처리합니다. AI 기반 탐지와 자동 트래픽 스크러빙으로 항상 보호가 활성화되며 수동 구성 불필요합니다.

3. 오탐 감소

AI 엔진이 트래픽을 지속적으로 분석하고 실시간으로 의심스러운 패턴을 식별합니다. 이로써 악성 트래픽은 차단되고, 정상 사용자는 애플리케이션과 API에 문제 없이 접근할 수 있습니다.

4. 지속적 진화

Flood Shield 2.0은 글로벌 위협 인텔리전스와 머신러닝을 활용하여 멀티 벡터 및 제로데이 공격을 탐지하고, 지속적으로 업데이트하여 고급 공격 트렌드에 대응합니다.

5. 자원 효율적

40개 이상의 글로벌 스크러빙 센터와 20Tbps 이상의 완화 용량으로, Flood Shield 2.0은 엣지에서 대규모 공격을 흡수하며 원본 서버를 보호합니다. 이 글로벌 인프라는 대규모 공격 시에도 낮은 지연, 연속 운영, 원활한 사용자 경험을 보장합니다.

6. 24/7/365 전문가 지원

CDNetworks는 연중무휴 모니터링 및 지원을 제공하여, 시간과 상관없이 모든 공격 상황에 즉시 대응합니다. 엔터프라이즈는 가동 시간을 유지하고 고객 신뢰를 보호할 수 있습니다.

Flood Shield 2.0은 AI 기반 탐지, 글로벌 스크러빙, WAAP 기능, 클라우드 네이티브 아키텍처를 결합하여, 현대 DDoS 위협에 대해 탄력적이고 항상 켜져 있는 보호를 제공합니다. 무료 체험 신청 →

자주 묻는 질문

1. DDoS 공격에 대한 해결책은 무엇인가요?

다단계 접근법: 탐지, 트래픽 필터링, 레이트 제한, 스크러빙, 인프라 확장, 중요 서비스 격리. 이 조치들을 통합하면 연속성을 유지하고 영향을 최소화할 수 있습니다.

2. DDoS 공격이 위험한 이유는?

DDoS 공격은 정상 운영을 방해하기 때문에 위험합니다. 웹사이트와 애플리케이션을 사용할 수 없게 만들고, 중요한 서비스 속도를 느리게 하며, 실제 사용자의 리소스 접근을 막습니다.

즉시 다운타임뿐만 아니라 평판 손상, 수익 감소, 시스템 취약점 노출을 초래할 수 있으며, 공격자는 이를 향후 공격에서 악용할 수 있습니다. 짧은 다운타임이라도 온라인 서비스에 의존하는 기업에는 큰 영향을 미칠 수 있습니다.

3. DDoS 공격은 일반적으로 얼마나 지속되나요?

수분에서 수일. 일부 공격은 지속적이거나 반복적이며, 지속적인 모니터링이 필요합니다.

4. DDoS 공격을 막을 수 있나요?

네, 조기 감지와 다층 방어를 통해 공격을 완화하거나 무력화할 수 있습니다.

5. 방화벽만으로 DDoS 공격을 막을 수 있나요?

단독 방화벽은 대규모 또는 애플리케이션 레이어 공격에는 거의 충분하지 않습니다. 광범위한 방어 전략의 일부로 사용하는 것이 가장 효과적입니다.

더 많은 탐색

2026년 주요 사이버 보안 통계 및 신흥 트렌드

AI 기반 공격, DDoS 공격, API 악용, 랜섬웨어, 피싱 및 산업 위험 동향을 포함하여 2026년을 형성할 사이버 보안 통계 및 새로운 위협에 대한 데이터 기반 개요입니다.

CDNetworks, 주요 소프트웨어 다운로드 플랫폼에 대한 1.01 Tbps 랜섬웨어 DDoS 공격 성공적으로 완화

이 공격은 한 달 이상 지속된 조직적인 RDDoS 공격의 일환이었습니다. CDNetworks Flood Shield 2.0은 합법적인 사용자에게 어떠한 중단도 발생하지 않도록 보장했습니다.