TCP 데이터 플러드

TCP 데이터 플러드

TCP 데이터 플러드 공격이란 무엇입니까?

TCP 데이터 플러드 공격은 분산 서비스 거부(DDoS) 공격 유형으로, 공격자가 정크 데이터나 시뮬레이트된 일반 사용자 데이터를 포함하는 대량의 TCP 패킷을 보내 대상 서버를 압도하려고 시도하는 경우입니다. 이 공격의 주요 목적은 서버 리소스를 고갈시키고, 일반 트래픽을 방해하고, 합법적인 사용자에게 서비스를 거부하는 것입니다。

TCP 데이터 플러드 공격 메커니즘

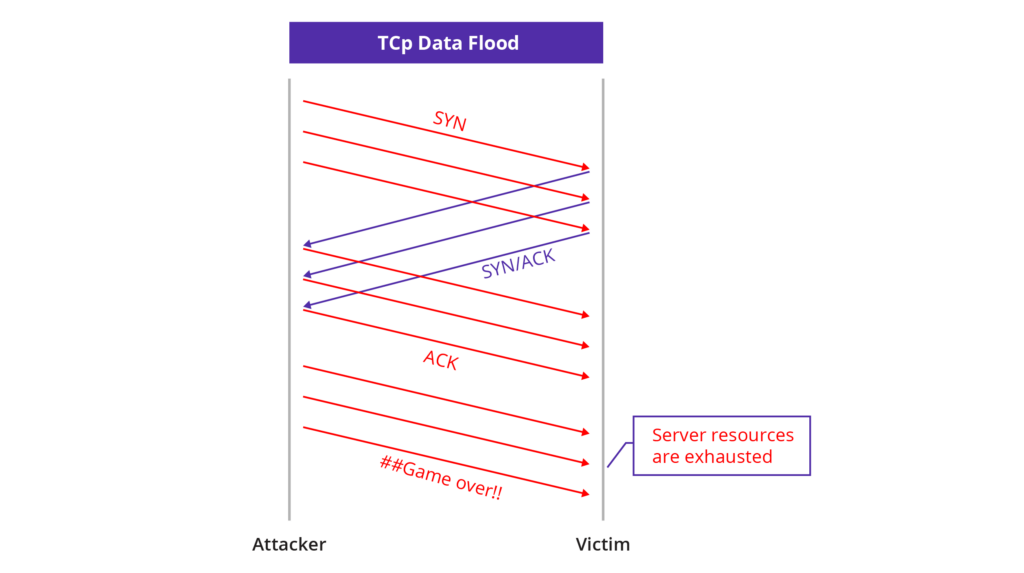

TCP 데이터 플러드 공격에서 공격자는 먼저 TCP 3방향 핸드셰이크를 완료하여 대상 서버와 합법적인 연결을 설정합니다. 연결이 설정되면 공격자는 과도한 양의 데이터 패킷으로 서버를 플러딩합니다. 이러한 패킷에는 무의미한 데이터가 포함되어 있거나 일반적인 사용자 트래픽 패턴을 모방할 수 있습니다。

서버는 들어오는 각 패킷을 처리해야 하며, 이는 상당한 컴퓨팅 리소스와 네트워크 대역폭을 소모합니다. 서버가 데이터 유입을 처리하는 데 어려움을 겪으면서 성능이 저하되어 합법적인 사용자에게 속도 저하나 완전한 서비스 중단이 발생합니다。

연결 설정에 초점을 맞춘 다른 일부 DDoS 공격과 달리(SYN 플러드) TCP 데이터 플러드 공격은 완전히 확립된 연결을 악용합니다。이는 초기 연결이 합법적인 것처럼 보이기 때문에 탐지하고 완화하기가 특히 어렵습니다。

TCP 데이터 플러드 공격으로부터 보호

TCP 데이터 플러드 공격에 대한 방어에는 여러 가지 전략이 포함됩니다。

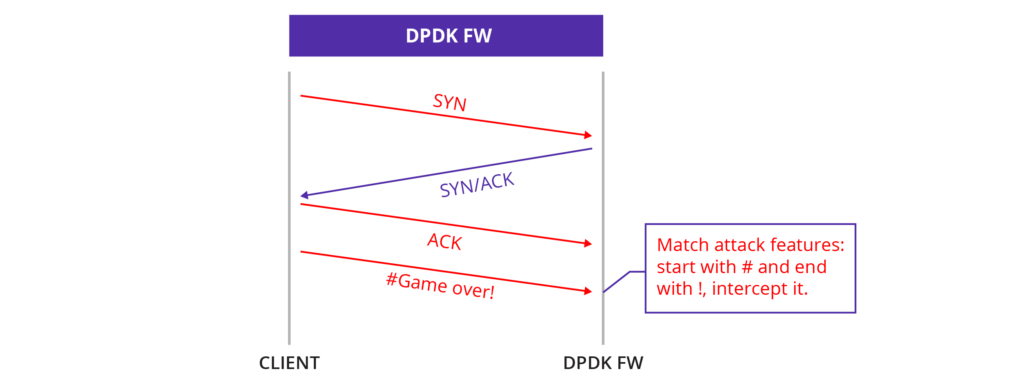

- 공격 특성 일치: 알려진 공격 패턴이나 시그니처를 기반으로 트래픽을 식별하고 가로챌 수 있는 시스템을 구현합니다。

- 자원 제한: 개별 IP 주소에서 새 연결 수, 동시 연결 수 또는 대역폭 사용량을 제한하기 위한 임계값을 설정합니다。 이러한 임계값을 초과하는 소스에 속도 제한 또는 블랙리스트를 적용합니다。

- TCP 워터마킹: 클라이언트 유형 애플리케이션의 경우, 클라이언트를 수정하여 일반 비즈니스 트래픽의 TCP 데이터에 검증 필드(워터마크)를 포함합니다。 그러면 DPDK 방화벽이 이 필드를 확인하고 올바른 워터마크가 있는 패킷만 통과하도록 허용할 수 있습니다。

- 고급 침입 탐지 및 방지 시스템(IDPS): TCP 데이터 플러드 공격을 나타내는 의심스러운 트래픽 패턴을 식별하고 차단할 수 있는 시스템을 구축합니다。

- 트래픽 분석 및 이상 감지: 지속적인 공격의 징후일 수 있는 특이한 패턴이나 갑작스러운 급증이 있는지 네트워크 트래픽을 지속적으로 모니터링합니다。

요약하자면 TCP 데이터 플러드 공격은 확립된 연결을 악용하여 과도한 데이터로 서버를 압도하여 리소스 고갈과 서비스 중단을 초래합니다。 트래픽 분석, 리소스 제한, TCP 워터마킹을 포함한 효과적인 방어 메커니즘이 중요합니다。이러한 정교하고 잠재적으로 피해를 줄 수 있는 사이버 공격으로부터 보호하세요。